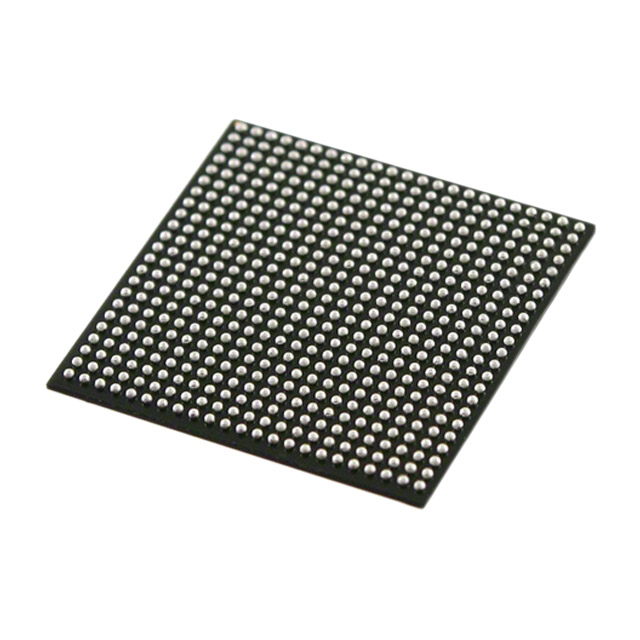

Elektronikaj Komponantoj XCVU13P-2FLGA2577I Ic Chips integraj cirkvitoj IC FPGA 448 I/O 2577FCBGA

Produktaj Atributoj

| TIPO | PRISKRIBO |

| Kategorio | Integraj Cirkvitoj (ICoj) |

| Mfr | AMD Xilinx |

| Serio | Virtex® UltraScale+™ |

| Pako | Pleto |

| Norma Pako | 1 |

| Produkta Statuso | Aktiva |

| Nombro de LABoj/CLBoj | 216000 |

| Nombro de Logikaj Elementoj/Ĉeloj | 3780000 |

| Totalaj RAM-Bitoj | 514867200 |

| Nombro de I/O | 448 |

| Tensio - Provizo | 0.825V ~ 0.876V |

| Munta Tipo | Surfaca Monto |

| Funkcia Temperaturo | -40 °C ~ 100 °C (TJ) |

| Pako / Kazo | 2577-BBGA, FCBGA |

| Provizanta Aparato Pako | 2577-FCBGA (52.5×52.5) |

| Baza Produkta Nombro | XCVU13 |

Sekurecaj aparatoj daŭre evoluas

La venonta generacio de retaj sekurecaj efektivigoj daŭre evoluas kaj spertas arkitekturan ŝanĝon de sekurkopio al enliniaj efektivigoj.Kun la komenco de 5G-deplojoj kaj la eksponenta kresko de la nombro da konektitaj aparatoj, urĝas organizoj revizii kaj modifi la arkitekturon uzatan por sekurecaj efektivigoj.5G-trafluo kaj latencia postuloj transformas alirretojn, samtempe postulas plian sekurecon.Ĉi tiu evoluo kondukas la sekvajn ŝanĝojn en reto-sekureco.

1. pli altaj L2 (MACSec) kaj L3-sekurecaj trairoj.

2. la bezono de politik-bazita analizo ĉe la rando/alira flanko

3. aplikaĵ-bazita sekureco postulanta pli altan trairon kaj konekteblecon.

4. la uzo de AI kaj maŝinlernado por prognoza analizo kaj malware-identigo

5. la efektivigo de novaj kriptografiaj algoritmoj pelantaj la evoluon de post-kvantuma kriptografio (QPC).

Kune kun ĉi-supraj postuloj, retaj teknologioj kiel SD-WAN kaj 5G-UPF estas ĉiam pli adoptitaj, kio postulas la efektivigon de rettranĉado, pli da VPN-kanaloj kaj pli profundan pakaĵklasifikon.En la nuna generacio de retaj sekurecaj efektivigoj, plej multe de la aplikaĵsekureco estas pritraktita per softvaro funkcianta sur la CPU.Dum CPU-efikeco pliiĝis laŭ la nombro da kernoj kaj pretigpotenco, la kreskantaj trafluaj postuloj ankoraŭ ne povas esti solvitaj per pura programara efektivigo.

Politik-bazitaj aplikaĵaj sekurecaj postuloj konstante ŝanĝiĝas, do la plej multaj disponeblaj nekomercaj solvoj nur povas pritrakti fiksan aron de trafikaj kaplinioj kaj ĉifradaj protokoloj.Pro ĉi tiuj limigoj de programaro kaj fiksaj ASIC-bazitaj efektivigoj, programebla kaj fleksebla aparataro disponigas la perfektan solvon por efektivigado de politiko-bazita aplikaĵsekureco kaj solvas la latenciajn defiojn de aliaj programeblaj NPU-bazitaj arkitekturoj.

La fleksebla SoC havas plene harditan retan interfacon, kriptografan IP, kaj programeblan logikon kaj memoron por efektivigi milionojn da politikaj reguloj per ŝtata aplika traktado kiel TLS kaj regulaj esprimoj serĉiloj.

Adaptaj aparatoj estas la ideala elekto

Uzado de Xilinx-aparatoj en venontgeneraciaj sekurecaj aparatoj ne nur traktas problemojn pri trairado kaj latenteco, sed aliaj avantaĝoj inkluzivas ebligi novajn teknologiojn kiel maŝinlernado-modeloj, Secure Access Service Edge (SASE), kaj post-kvantuma ĉifrado.

Xilinx-aparatoj disponigas la idealan platformon por hardvarakcelado por tiuj teknologioj, ĉar agadopostuloj ne povas esti renkontitaj kun nurprogramaraj efektivigoj.Xilinx kontinue disvolvas kaj ĝisdatigas IP, ilojn, programaron kaj referencdezajnojn por ekzistantaj kaj venontgeneraciaj retaj sekurecaj solvoj.

Krome, Xilinx-aparatoj ofertas industriajn gvidajn memorarkitekturojn kun flua klasifiko mola serĉa IP, igante ilin la plej bona elekto por reto-sekureco kaj fajroŝirmilaj aplikoj.

Uzante FPGAojn kiel trafikajn procesorojn por retsekureco

Trafiko al kaj de sekurecaj aparatoj (fajromuroj) estas ĉifrita sur multoblaj niveloj, kaj L2-ĉifrado/malĉifrado (MACSec) estas prilaborita ĉe la ligtavolo (L2) retaj nodoj (ŝaltiloj kaj enkursigiloj).Pretigo preter la L2 (MAC-tavolo) tipe inkluzivas pli profundan analizadon, L3-tunelmalĉifradon (IPSec), kaj ĉifritan SSL-trafikon kun TCP/UDP-trafiko.Pakaĵpretigo implikas la analizon kaj klasifikon de envenantaj pakaĵetoj kaj la pretigon de grandaj trafikvolumoj (1-20M) kun alta trafluo (25-400Gb/s).

Pro la granda nombro da komputikresursoj (kernoj) postulataj, NPUoj povas esti uzitaj por relative pli alta rapideca pakaĵpretigo, sed malalta latenteco, alt-efikeca skalebla trafikpretigo ne estas ebla ĉar trafiko estas prilaborita uzante MIPS/RISC-kernojn kaj planante tiajn kernojn. surbaze de ilia havebleco estas malfacila.La uzo de FPGA-bazitaj sekurecaj aparatoj povas efike elimini ĉi tiujn limigojn de CPU kaj NPU-bazitaj arkitekturoj.

.png)